Tipps und Anleitungen sind jetzt im Hilfecenter.

Sie wollen keine aktuellen News verpassen? Abonnieren Sie unseren Newsletter oder folgen Sie uns auf den im Footer aufgeführten Kanälen.

Neueste Meldungen

Neu im Shop: FRITZ!Box 5690 Pro Antennensets

Passende FriXtender-Sets auch für die FRITZ!Box 5690 Pro Jetzt im Shop erhältlich! Endlich auch für die FRITZ!Box 5690 Pro: die…

Sind die Antennen einer FRITZ!Box wirklich „nicht ersetzbar“?

FRITZ!Box Antennen „nicht ersetzbar“? Warum der Austausch sehr wohl möglich und sinnvoll ist Eine Aussage, die uns immer wieder erreicht:…

Weitere News

Kompatibilität der FRITZ!Box 5690

FriXtender WLAN-Antennen-Sets für die FRITZ!Box 5690 Die FRITZ!Box 5690 ist der Nachfolger der 5590 für Glasfaser-Anschlüsse und kann problemlos mit unseren Sets umgebaut werden: FRITZ! (AVM) verzichtet bei der 5690 auf den Zusatz „Fiber“, vermutlich weil die…

Kompatibilität des FRITZ!Repeater 1610 Outdoor

Auch der FRITZ!Repeater 1610 Outdoor kann mit unseren Antennensets umgerüstet werden. Der Repeater hat zwei auf dem Mainboard integrierte dualbandfähige WLAN-Antennen für das 2,4 GHz und 5,8 GHz Band (auf dem Bild rechts oben und…

Neu im Shop: FRITZ!Repeater 1700 Antennensets

Passende FriXtender-Sets auch für den FRITZ!Repeater 1700 Jetzt im Shop erhältlich! Endlich auch für den FRITZ!Repeater 1700: die FriXtender-Antennensets mit 2 Antennen. Mehr WLAN-Reichweite und bessere Datenraten für den FRITZ!Repeater 1700. Detaillierte Infos zum Mainboard…

Punkt-zu-Punkt-Verbindung mit Panel-Antennen

Gummibärchen-Comeback bei FriXtender

Mit einer gewissen inneren Stärke fällt der Umbau am Router oder Repeater deutlich leichter. Das wissen nicht nur unsere langjährigen Kunden. Deshalb feiern sie nun ihr Comeback: Die Gummibärchen sind zurück. Ab sofort legen wir jeder…

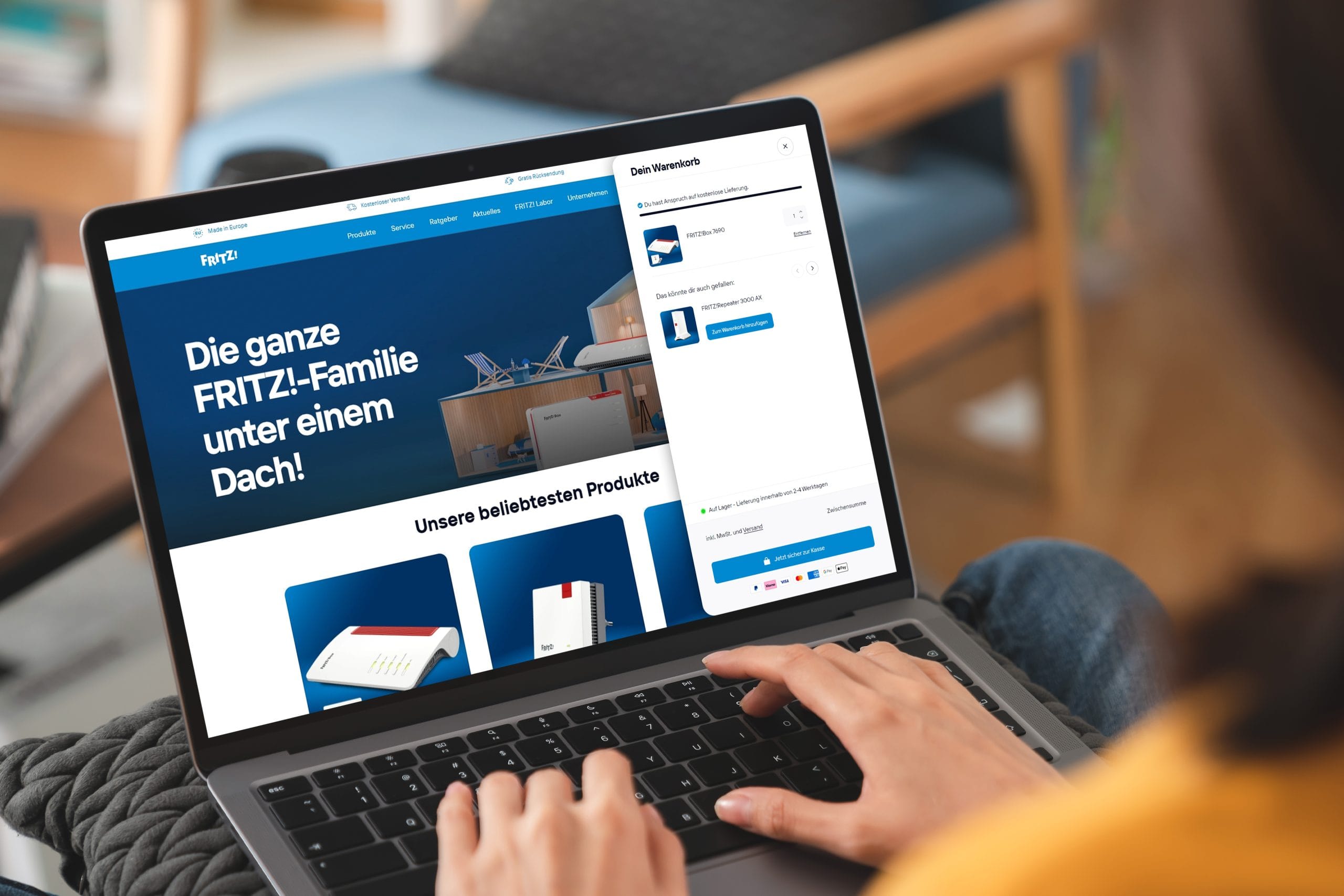

FRITZ! mit eigenem Online-Shop

News von FRITZ! (AVM) FRITZ! startet eigenen Online-Shop Am 29. September 2025 gab der Berliner Kommunikationsspezialist FRITZ! bekannt, dass ab dem 1. Oktober 2025 ein eigener Online-Shop auf fritz.com eröffnet wird. Kunden haben künftig die…

Kompatibilität des FRITZ!Repeater 1700

FriXtender-Sets für den FRITZ!Repeater 1700 Durch eine Kundenrückmeldung haben wir erfahren, dass auch der FRITZ!Repeater 1700 mit unseren 1200-Antennensets umgebaut werden kann – hier werden wir nun auch einen neuen Namen für die Sets finden müssen…

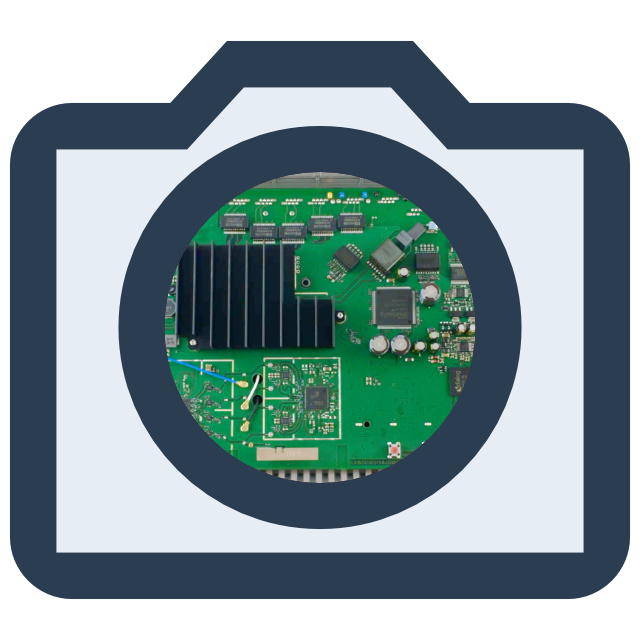

Mainboard-Foto gesucht

Gehen FRITZ! die Zahlen aus? 5690? XGS? Pro?

Warum gibt es drei Modelle der FRITZ!Box 5690? FRITZ! hat eine FRITZ!Box 5690. Und eine 5690 XGS. Und eine 5690 Pro. Vor allem Letztere ist ein komplett eigenständiges Modell, welche optisch und technisch (auf das…

Klein, fein und Wi-Fi 7: Marktstart des FRITZ!Repeaters 1700

News von FRITZ! (AVM) Marktstart des FRITZ!Repeaters 1700: Klein, fein und mit Wi-Fi 7 Am 2. September 2025 hat AVM den FRITZ!Repeater 1700 vorgestellt, der den neuesten WLAN-Standard Wi-Fi 7 in einem kompakten Design für…